john破解zip密码

本文最后更新于:2023年10月19日 晚上

前言

zip2john爆破zip文件

John the Ripper 目前可用于 Unix、macOS、Windows、DOS、BeOS和 OpenVMS 的许多发行版。它的主要目的是检测弱密码。除了在各种 Unix 风格中最常见的几种 crypt(3) 密码散列类型外,还支持 Kerberos/AFS 和 Windows LM 散列。

1. 解压john-1.9.0-jumbo-1-win64.rar到一个路径:

1 | |

2. 打开powershell进入解压后的run文件夹

1 | |

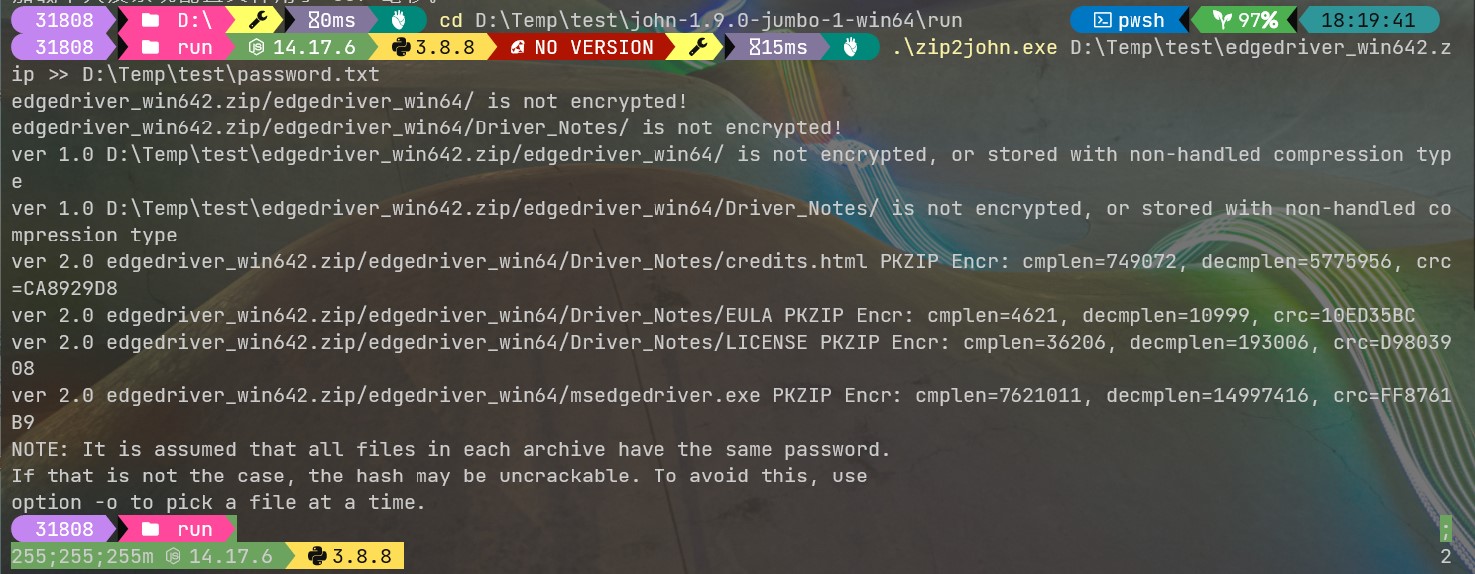

3. 在powershell中输入以下命令以输出 zip 文件 hash,并按回车:

1 | |

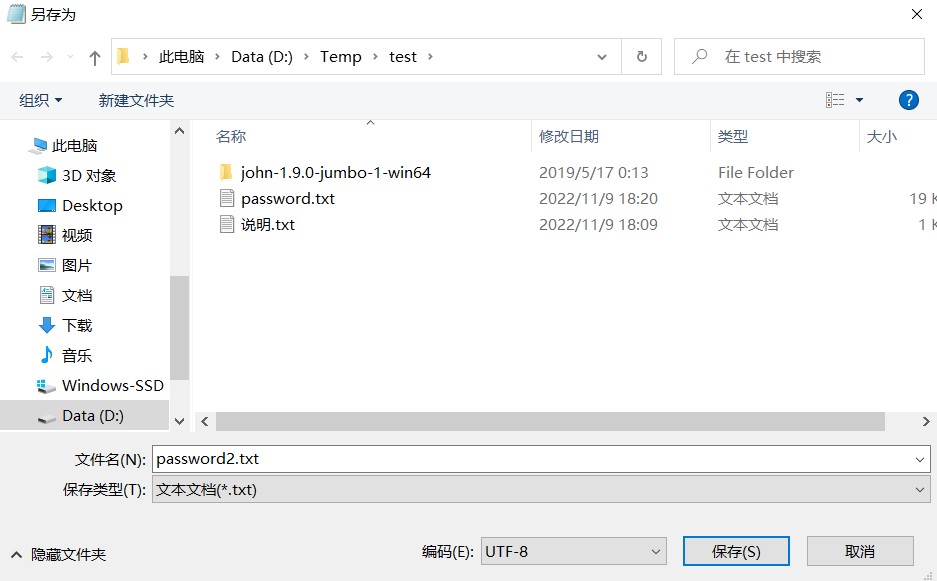

4.将生成password.txt另存为UTF-8格式

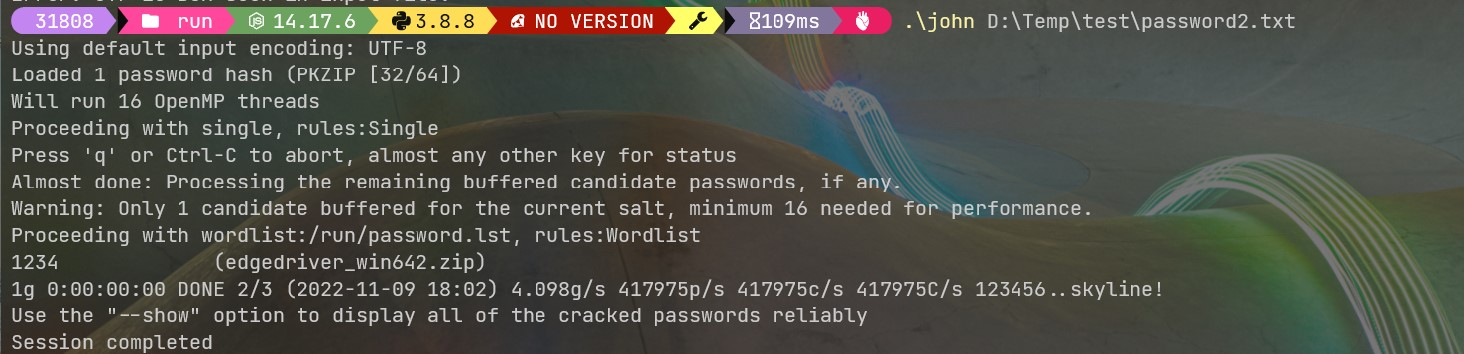

5.在powershell中输入命令以进行 zip 文件爆破:

1 | |

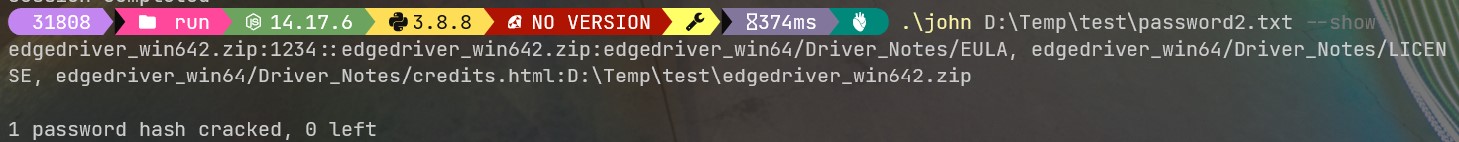

6.查看爆破的密码

1 | |

更多

本博客所有文章除特别声明外,均采用 CC BY-SA 4.0 协议 ,转载请注明出处!